Le porte di un computer sono una sorta di barriere che troviamo nell'informatica, per impedire l'accesso alle nostre apparecchiature. Questo tipo di barriera è disponibile anche nei router e il suo scopo è lo stesso delle nostre apparecchiature: impedire l'accesso non autorizzato.

In modo nativo, ci sono alcune porte come la 8080 che sono sempre aperte in tutti i sistemi operativi oltre che nei router, poiché è una delle più utilizzate da applicazioni e browser per connettersi a Internet. Tuttavia, esistono altri tipi di porte meno conosciute e utilizzate.

Qualche anno fa, per poter scaricare i film, era necessario aprire una serie di porte sia sul nostro router che sul nostro computer affinché l'applicazione funzionasse. Oggi, la maggior parte dei download viene eseguita tramite un browser, quindi non ha più senso consentire l'accesso a determinate porte alle applicazioni, quindi è consigliabile controllare quali porte della nostra attrezzatura sono aperte.

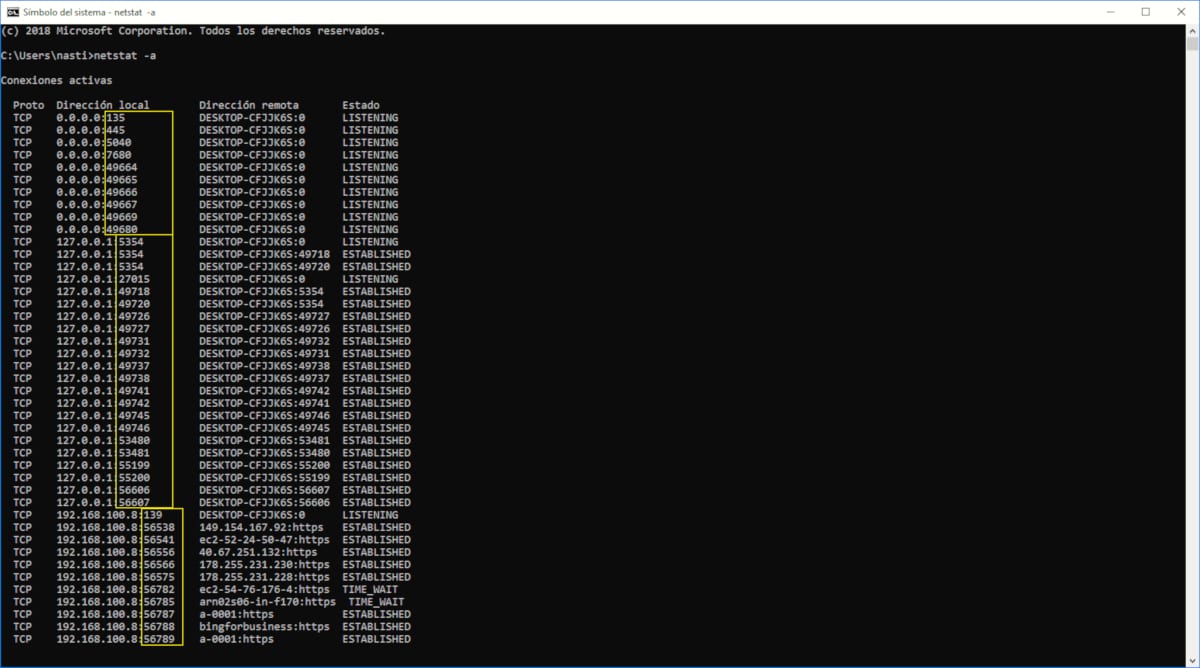

Per verificare quali porte abbiamo aperto sul nostro PC non è necessario installare alcuna applicazione, anche se dobbiamo saper decifrare le informazioni offerte dal comando netstat -a con cui possiamo scoprirlo quali sono le porte aperte del nostro team.

Per eseguire questo comando, dobbiamo accedere al prompt dei comandi digitando CMD nella casella di ricerca di Cortana. Nella finestra che appare, scriviamo netstat -a.

Questo processo può richiedere alcuni secondi, quindi sii paziente. L'elenco che viene mostrato ce lo mostra le porte sono aperte subito dopo l'IP delle nostre apparecchiature nella nostra rete. Questo trucco è compatibile praticamente con tutte le versioni di Windows a partire da Windows 98, dove era abbastanza comune dover aprire le porte per scaricare contenuti da Internet.